¶ 🛡️ Activité 2 – Mise en place du chiffrement des postes avec BitLocker via GPO

¶ 🔧 Partie 1 : Contexte et préparation

¶ 🎯 Introduction

Dans le cadre du renforcement de la sécurité des postes de travail, mon responsable m'a demandé de mettre en place une solution de chiffrement des disques durs sur les postes Windows de l'entreprise.

Un poste volé ou perdu sans protection représente un risque majeur de fuite de données confidentielles. BitLocker est la solution de chiffrement intégrée nativement à Windows. Couplée à l'Active Directory, elle permet de centraliser les clés de récupération et de déployer la configuration via GPO sur l'ensemble du parc.

Cette activité vise à déployer une stratégie de chiffrement centralisée sur les postes clients via les stratégies de groupe (GPO) et permettre la récupération des clés dans Active Directory.

¶ ✅ Objectifs

- 🔐 Activer et configurer BitLocker sur les postes Windows via une GPO

- 📦 Définir les méthodes de chiffrement (XTS-AES 256 bits)

- 🗝️ Centraliser automatiquement les clés de récupération dans Active Directory

- 🔑 Ajouter une authentification supplémentaire au démarrage

- ⚡ Automatiser l'activation de BitLocker via un script PowerShell et GPO

¶ 🖥️ Environnement technique

| Composant | Détail |

|---|---|

| Contrôleur de domaine | saveur d'administration |

| Postes clients | Windows 11 |

| Outil de déploiement | GPO (Group Policy Object) |

| Script d'activation | PowerShell – Module BitLocker |

¶ 🏗️ Partie 2 : Installation des outils BitLocker sur le serveur

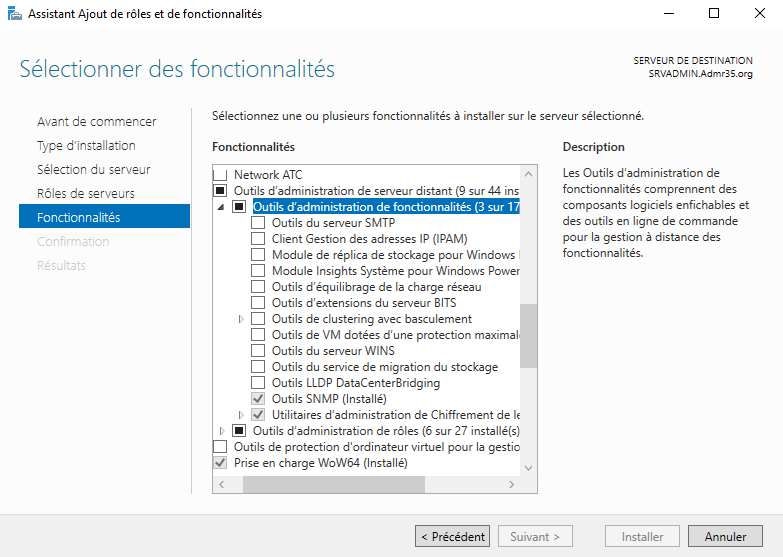

¶ 🔹 Ajout des fonctionnalités via le Gestionnaire de serveur

Objectif : Installer les outils d'administration BitLocker sur le contrôleur de domaine pour pouvoir consulter les clés de récupération dans Active Directory.

Menu utilisé : Gestionnaire de serveur → Gérer → Ajouter des rôles et fonctionnalités → Fonctionnalités

J'ai coché les éléments suivants sous Outils d'administration de serveur distant > Outils d'administration de fonctionnalités :

- ✅ Utilitaires d'administration de Chiffrement de lecteur BitLocker

- ✅ Outils de chiffrement de lecteur BitLocker

- ✅ Visionneuse des mots de passe de récupération BitLocker

Alternative PowerShell :

Install-WindowsFeature -Name "RSAT-Feature-Tools-BitLocker","RSAT-Feature-Tools-BitLocker-RemoteAdminTool","RSAT-Feature-Tools-BitLocker-BdeAducExt"

✅ Une fois installés, un nouvel onglet « Récupération BitLocker » apparaît dans les propriétés de chaque objet ordinateur dans la console Active Directory.

¶

¶ 🛠️ Partie 3 : Création et configuration de la GPO BitLocker

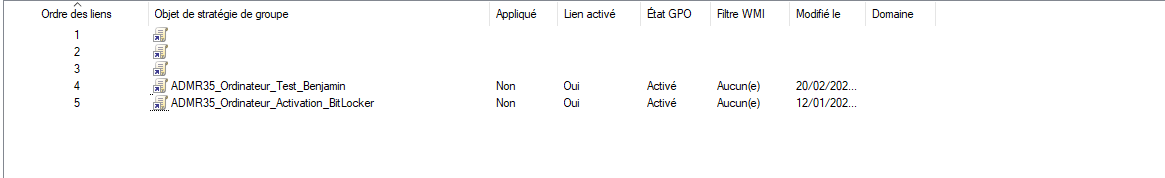

¶ 🔹 1. Création de la GPO

Objectif : Créer une GPO dédiée à la configuration BitLocker et la lier à l'OU cible.

Actions réalisées :

- J'ai ouvert la console Gestion de stratégie de groupe (

gpmc.msc) - Clic droit sur l'OU de test → Créer une GPO et la lier ici...

- Nom de la GPO :

ADMR35_Ordinateur_BitLocker - Clic droit sur la GPO → Modifier

Navigation vers les paramètres BitLocker :

Configuration ordinateur > Stratégies > Modèles d'administration

> Composants Windows > Chiffrement de lecteur BitLocker

💡 J'ai commencé par lier la GPO à une OU de test contenant un seul poste pour valider la configuration avant de l'étendre à l'ensemble du parc.

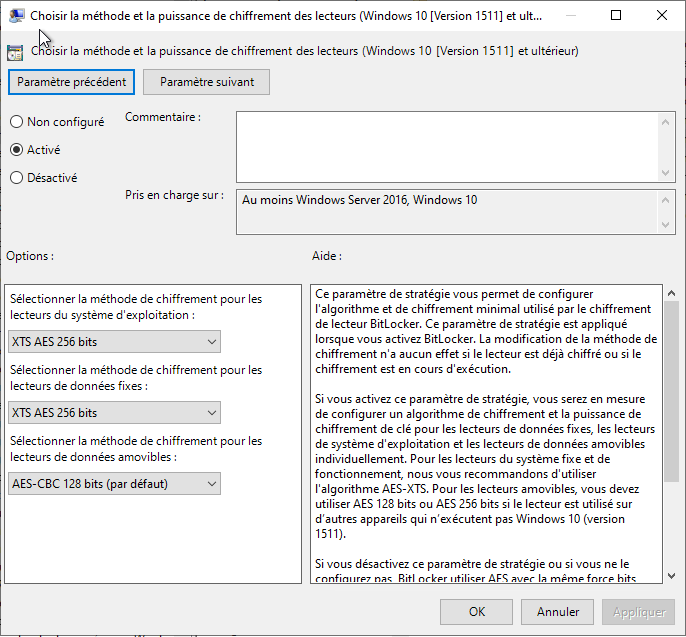

¶ 🔹 2. Paramètre n°1 – Méthode et puissance de chiffrement

Objectif : Définir l'algorithme de chiffrement utilisé sur l'ensemble des postes.

Emplacement : Directement dans le dossier Chiffrement de lecteur BitLocker

Paramètre activé :

Choisir la méthode et la puissance de chiffrement des lecteurs (Windows 10 [Version 1511] et ultérieur)

Configuration appliquée :

| Type de lecteur | Algorithme |

|---|---|

| Lecteurs du système d'exploitation | XTS-AES 256 bits |

| Lecteurs de données fixes | XTS-AES 256 bits |

| Lecteurs de données amovibles | AES-CBC 128 bits |

💡 Microsoft recommande XTS-AES pour les lecteurs fixes et système car il offre une protection renforcée contre les manipulations. Pour les disques amovibles utilisés sur d'autres appareils, AES-CBC assure une meilleure compatibilité.

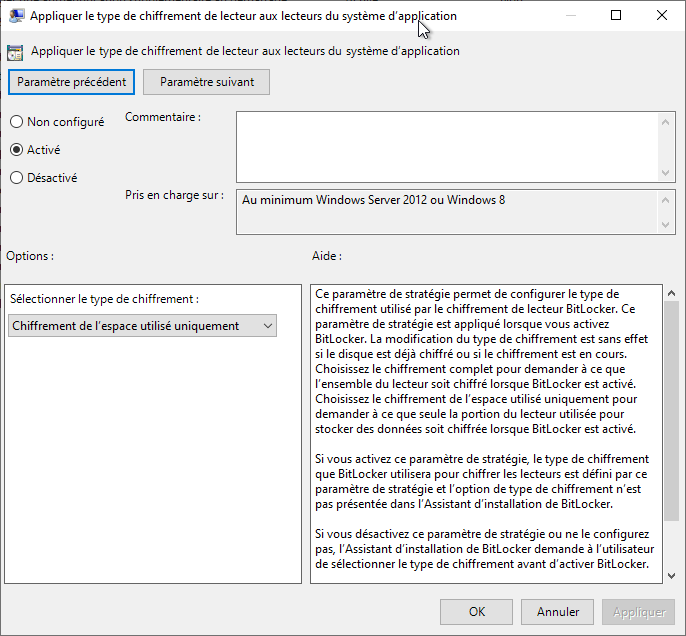

¶ 🔹 3. Paramètre n°2 – Type de chiffrement du lecteur système

Objectif : Indiquer à BitLocker comment chiffrer le disque.

Emplacement : Lecteurs du système d'exploitation

Paramètre activé :

Appliquer le type de chiffrement de lecteur aux lecteurs du système d'exploitation

Configuration appliquée :

- Type de chiffrement : Chiffrement de l'espace utilisé uniquement

💡 Cette option est plus rapide sur les machines déjà en service car elle chiffre uniquement les données existantes et non l'espace vide du disque.

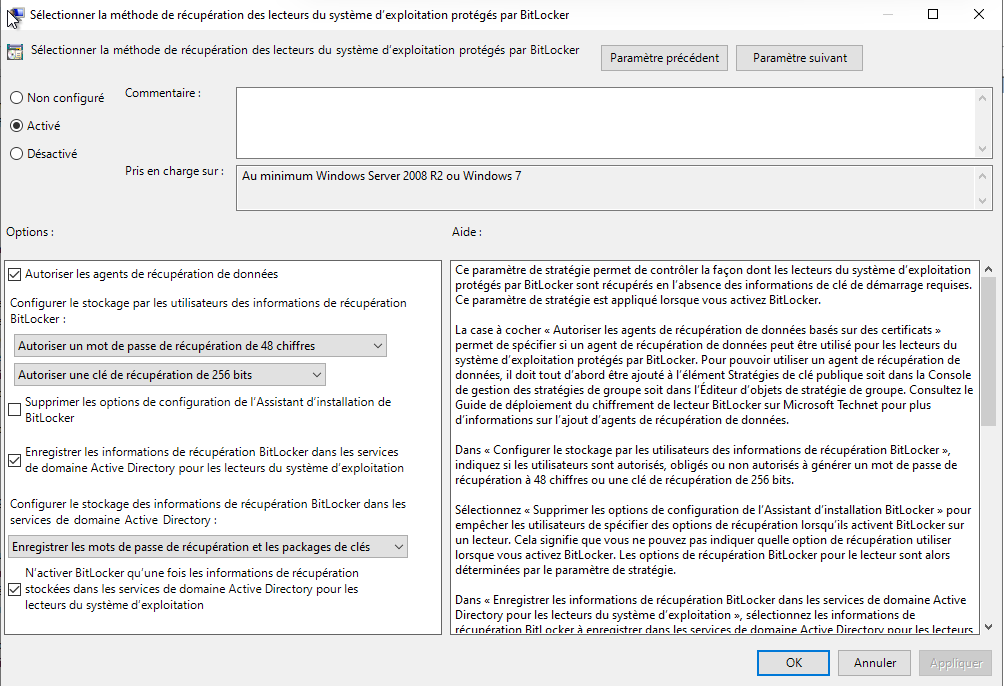

¶ 🔹 4. Paramètre n°3 – Récupération des clés dans Active Directory

Objectif : Forcer la sauvegarde automatique des clés de récupération dans l'Active Directory avant toute activation de BitLocker.

Emplacement : Lecteurs du système d'exploitation

Paramètre activé :

Sélectionner la méthode de récupération des lecteurs du système d'exploitation protégés par BitLocker

Configuration appliquée :

- ✅ Enregistrer les informations de récupération de BitLocker dans les services de domaine Active Directory

- ✅ N'activer BitLocker qu'une fois les informations de récupération stockées dans AD

⚠️ Cette seconde option est cruciale : elle empêche l'activation de BitLocker si la clé ne peut pas être sauvegardée dans l'AD, évitant ainsi de se retrouver avec un poste chiffré sans clé de secours accessible.

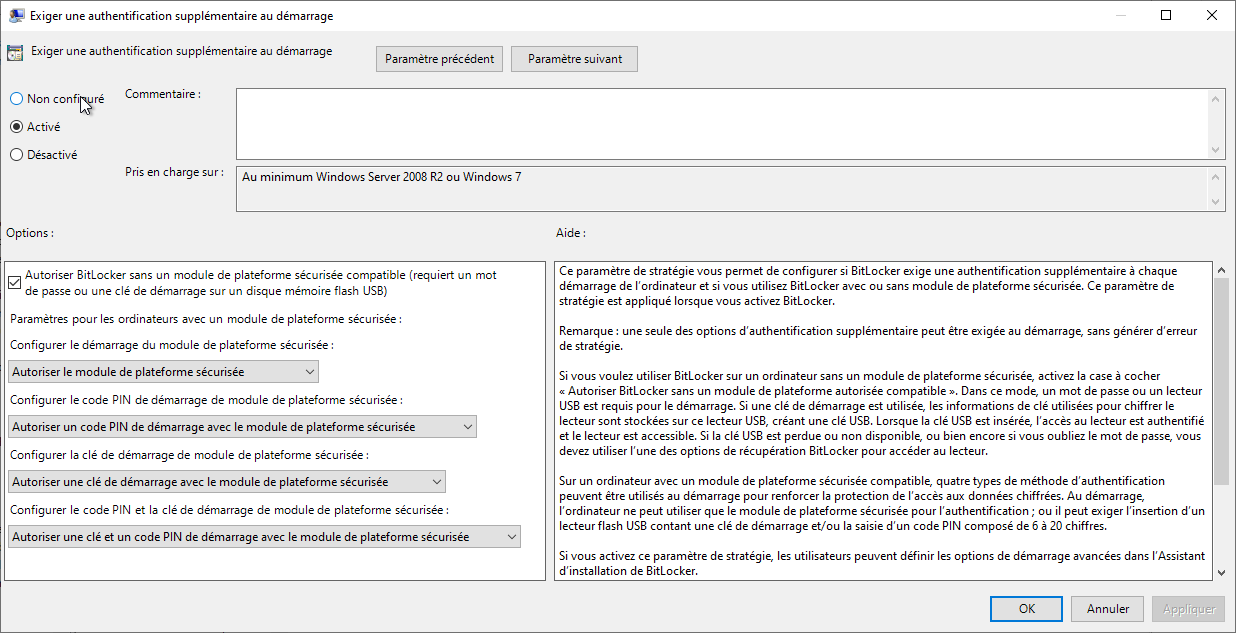

¶ 🔹 5. Paramètre n°4 – Authentification supplémentaire au démarrage

Objectif : Configurer le comportement de BitLocker au démarrage selon la présence ou non d'une puce TPM.

Emplacement : Lecteurs du système d'exploitation

Paramètre activé :

Exiger une authentification supplémentaire au démarrage

Configuration appliquée :

- ✅ Autoriser BitLocker sans module de plateforme sécurisée compatible (pour les postes sans TPM)

- Module de plateforme sécurisée (TPM) au démarrage : Autoriser le module TPM

💡 Pour les postes équipés d'une puce TPM, BitLocker utilise automatiquement la puce pour sécuriser le démarrage sans intervention de l'utilisateur. Pour les postes sans TPM, un mot de passe ou une clé USB de démarrage sera demandé.

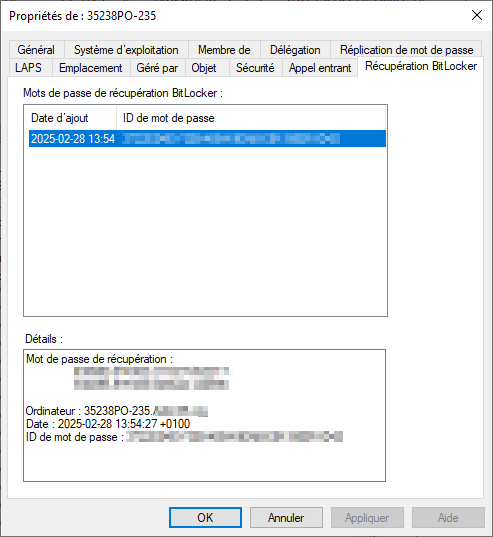

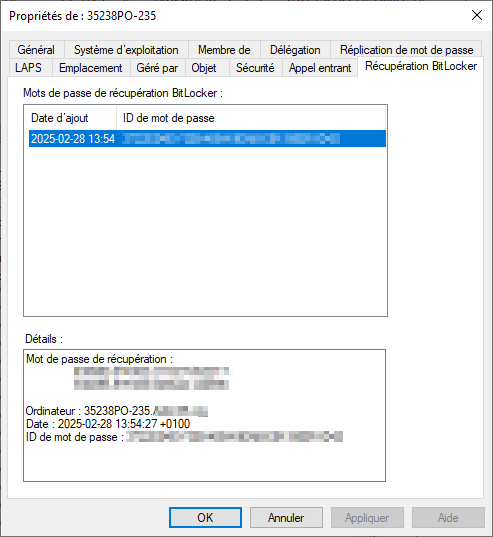

¶ 🔍 Partie 6 : Retrouver une clé de récupération BitLocker

Objectif : Localiser rapidement la clé de récupération d'un poste en cas de blocage utilisateur.

Méthode 1 – Via les propriétés de l'ordinateur :

- Ouvrir Utilisateurs et ordinateurs Active Directory

- Accéder aux propriétés de l'ordinateur concerné

- Onglet Récupération BitLocker → la clé est visible directement

Méthode 2 – Recherche par identifiant (si le nom de la machine est inconnu) :

- Clic droit sur le nom de domaine → Rechercher le mot de passe de récupération BitLocker

- Saisir les 8 premiers caractères de l'identifiant affiché sur l'écran de démarrage du poste bloqué

- Cliquer sur Rechercher

💡 Si un utilisateur appelle car son poste demande une clé de récupération au démarrage, il suffit de lui communiquer les 8 premiers caractères visibles à l'écran. La recherche dans l'AD permet de retrouver la clé en quelques secondes.

¶ 🧾 Partie 7 : Conclusion

Cette activité m'a permis de mettre en place une politique de chiffrement complète, centralisée et automatisée à l'aide de BitLocker et des GPO Active Directory.

Compétences développées :

- Installation des outils d'administration BitLocker sur un contrôleur de domaine

- Création et configuration d'une GPO BitLocker avec 4 paramètres clés

- Centralisation des clés de récupération dans Active Directory

- Automatisation de l'activation via un script PowerShell et une tâche planifiée GPO

- Procédure de récupération de clé en cas de blocage utilisateur

J'ai également compris l'importance de tester la GPO sur un périmètre restreint avant de la déployer à grande échelle. Une mauvaise configuration (notamment sur le paramètre TPM) peut empêcher le démarrage des machines, d'où la nécessité de valider chaque étape.

🧠 Cette solution renforce considérablement la protection des données professionnelles en garantissant que les données restent inaccessibles même en cas de vol physique d'un poste de travail.